Онлайн-операции и офлайн-проблемы

27 сентября 2019

«Коммерсант» недавно сообщил, что Ассоциация банков России (АБР) выдвинула идею, которая, по ее мнению, должна помочь в борьбе с утечками денег со счетов граждан. В частности, АБР предлагает внести изменения в закон «О национальной платежной системе», которые позволят банку получателя средств замораживать подозрительные переводы и блокировать карты получателей на срок до 30 рабочих дней.

По словам авторов идеи, эти изменения затруднят вывод средств по «купленным» банковским картам, а также будут играть роль обеспечительной меры для судебных и следственных органов.

Блокировка должна производиться без согласия отправителя средств и до подтверждения легитимности транзакции.

По словам директора департамента информбезопасности Росбанка Михаила Иванова, изменения позволят заблокировать карту мошенника, и эта норма серьезно осложнит вывод похищенных средств.

Однако год назад в закон уже вносились поправки, позволяющие блокировать подозрительные отправления – правда, банком-отправителем и на срок до двух дней. Банк должен был запросить у клиента подтверждение легитимности операции и блокировать ее только если тот не смог предоставить таковое. Ожидалось, что эта возможность позволит вдвое снизить количество мошеннических операций. Но этого не произошло. Давайте разберемся, почему.

Уже упоминавшийся закон «О национальной платежной системе» содержит положение (о котором, как ни удивительно, мало кто знает!), что банки должны компенсировать уведенные у них средства. Итогом появления такого положения (против которого активно возражали банкиры) стало внедрение финансовыми структурами так называемых «антифрод-решений». Эти программные продукты оценивают все переводы на наличие подозрительных признаков и при необходимости блокируют. И все бы хорошо, но такие решения хорошо работают (как мы увидим далее – относительно хорошо) для юридических лиц, что очевидно, так как у компаний и организаций большинство переводов связаны с определенными контрагентами, да и суммы обычно типовые. А вот для физических лиц они работают плохо. Обычные пользователи постоянно платят, например, за услуги ЖКХ, а структура иных отправлений мало того, что может быть любой, так еще и постоянно изменяется (например, при рождении ребенка или болезни).

В результате банк-отправитель может блокировать значительную долю мошеннических платежей со счетов компаний (но далеко не 100%), и, можно сказать, практически не блокирует платежи со стороны обычных пользователей.

Предлагаемые изменения предполагают, что проверкой оправлений будут теперь заниматься не только банки-отправители, но и банки-получатели. Стоит ли ждать прорыва в борьбе с мошенничеством? Очевидно, что нет. Нет, конечно «два антивируса лучше чем один», но вряд ли получатель средств будет фильтровать переводы лучше, чем отправитель. Банк, которым постоянно пользуется предполагаемая жертва мошенников, очевидно, хорошо осведомлен о его типовых операциях. А вот получатель – вряд ли. И эффективность блокировок, естественно, будет ниже. Для интереса взглянем на «Признаки осуществления перевода денежных средств без согласия клиента», утвержденные Банком России 27 сентября 2018 года. Их немного: наличие информации о мошеннике или и используемом им устройстве (очевидно, что черные списки у ведущих банков должны быть одинаковы) и «Несоответствие… проводимой операции… операциям, обычно совершаемым клиентом оператора по переводу денежных средств (осуществляемой клиентом деятельности)».

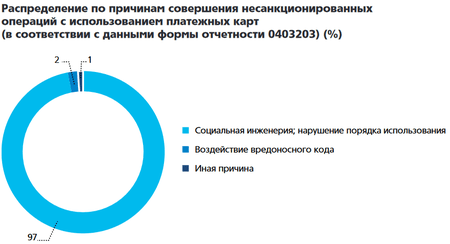

Инициаторы поправок заявляют, что в случае увеличения срока у жертвы появится возможность возврата средств (что, напомним, возложено на банки) в период блокировки. Однако не забываем, что, согласно статистике, подавляющее большинство краж производится с помощью социальной инженерии – жертва уверена, что отправила деньги верно.

Если отправитель денег обратился в полицию и получил там талон-уведомление, то блокировка может действовать 30 рабочих дней. На тот же срок можно будет блокировать сомнительную операцию в обеспечительных целях и по «антиотмывочному» закону. Если отправитель не предпримет таких действий, то карта получателя денег будет разморожена через два дня.

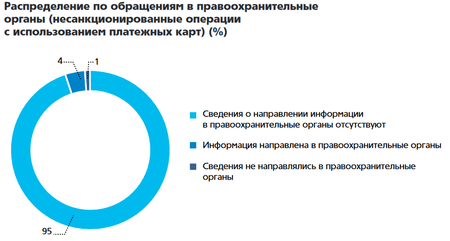

В данной фразе ключевое: «Если отправитель денег обратился в полицию». По данным статистики, подавляющее большинство жертв не обращаются ни в суд, ни в полицию. И причина вполне понятна. Средняя сумма утечки – немногим более трех тысяч рублей. Адвокату придется заплатить не менее 25 000. Плюс время на поездки в суд, для чего нужно брать отгулы, нервотрепка со сбором доказательств…

Кстати, о доказательствах. Согласно Письму ЦБ РФ, банки обязаны включить в договоры с клиентами положения безопасности, которые те должны соблюдать. Фактически, на банки возложена ответственность за обеспечение безопасности на стороне клиентов. Однако в массе своей клиенты банков об этом даже не подозревают. Хотя, конечно, есть исключения – часть банков внедрила интернет-сервис Dr.Web AV-Desk, обеспечивающий антивирусную защиту по подписке. Хотя для юридических лиц утечки средств по вине вредоносного кода - первые по значимости.

На июльской встрече идею поправок представители ЦБ восприняли «весьма сдержанно».

В свете вышеизложенного это вполне логично.

Антивирусная правДА! рекомендует

- На устройстве, с которого выполняются банковские операции, будь то ПК или смартфон, обязательно должен быть установлен антивирус.

- Будьте предельно внимательны при совершении любых финансовых онлайн-операций и никому не сообщайте «избыточные» данные о своем счете, такие как CVC или кодовое слово (даже сотрудники банков не имеют права запрашивать эту информацию).

- Если вы стали жертвой мошенничества, обязательно обращайтесь в правоохранительные органы (вот образцы заявлений).

Пока готовился выпуск

Из подслушанного на одной из конференций по ИБ: компания обратилась в правоохранительные органы по вопросу расследования ВКИ на ПК бухгалтера. Пришла полиция, опечатала, увезла на исследование устройство. Хакера не поймали, но по результатам анализа посадили бухгалтера за растрату.

Кстати, анализом вирусозависимых компьютерных инцидентов занимается и «Доктор Веб».

![[ВКонтакте]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Нам важно ваше мнение

Чтобы оставить комментарий, нужно зайти через свой аккаунт на сайте «Доктор Веб». Если аккаунта еще нет, его можно создать.

Комментарии пользователей

Filip_s

10:18:53 2021-01-05

Альфа

16:38:09 2019-10-30

Andromeda

16:07:38 2019-10-30

vinnetou

10:14:57 2019-09-30

Sasha50

09:09:38 2019-09-30

Morpheus

05:59:15 2019-09-30

Неуёмный Обыватель

01:11:58 2019-09-29

anatol

19:33:02 2019-09-28

Шалтай Александр Болтай

22:02:54 2019-09-27

Придешь с бодуна, опухший и охрипший, захочешь снять денег на опохмел, и что?

Toma

21:48:00 2019-09-27

Masha

21:36:10 2019-09-27

I46

21:07:10 2019-09-27

Lenba

20:36:37 2019-09-27

Zserg

20:34:12 2019-09-27

Татьяна

19:42:46 2019-09-27

vkor

19:32:31 2019-09-27

razgen

19:25:27 2019-09-27

Получается что в основном взламывают человека, а не используемое им устройство.

Мошенники действуют всё более изощрённо. Но всё равно, читая различную криминальную хронику, видим что методика их действий в большинстве случаев повторяется. Поэтому надо учиться в том числе и на чужих ошибках.

Будьте предельно внимательны при получении телефонных звонков, не сообщайте «избыточные» данные о своем счете звонящему, даже если он представился как сотрудник банка.

Особая внимательность и осторожность необходима при разговорах и совершении финансовых операций с потенциальными продавцами-покупателями при покупке-продаже товаров и недвижимости через интернет.

I23

19:15:07 2019-09-27

Dmur

18:55:57 2019-09-27

Геральт

18:55:02 2019-09-27

admin_29

18:33:47 2019-09-27

Dvakota

17:53:44 2019-09-27

L1t1um

17:34:55 2019-09-27

robot

16:24:48 2019-09-27

Alexander

15:17:30 2019-09-27

Желание банка переложить на клиента ответственность за сохранность его же денежных средств вполне объяснима. Или предложение о разделении с ним такой ответственности, тоже обосновано и понятно с учётом приглашения к спору третьей стороны, т.е. правоохранительных органов. Банк - это коммерческое предприятие. Ему важна прибыль и минимум своих потерь.

Ведь, существуют и реальные случаи сговора "добропорядочного" клиента банка с "похитителем" денежных средств для получения у банка в последствие компенсации, с её дальнейшем перераспределением между членами преступного сговора.

В статье приводится много интересной статистики. А вот ещё интересно, сколько бы "облапошенных" по своему собственному разгильдяйству, невнимательности и неведению, какой бы процент клиентов, обманутых злоумышленниками, обратились бы в банк за компенсацией потери без признания своих ошибок в случившейся потере? Не буду гадать... но, как мне кажется, такое признание, такую бы откровенную обнажающую честность и самокритику проявили бы немногие.

А советы Dr.Web как всегда дельные, конструктивные и без скрытого подтекста, который, к сожалению, нередко встречается в договорах между участниками чего бы то ни было. Спасибо.

SGES

14:38:25 2019-09-27

Денисенко Павел Андреевич

12:49:53 2019-09-27

marisha-san

12:12:56 2019-09-27

EvgenyZ

11:44:36 2019-09-27

DrKV

11:29:17 2019-09-27

Вячeслaв

11:25:28 2019-09-27

eaglebuk

11:09:02 2019-09-27

DrKV

11:06:06 2019-09-27

Пaвeл

10:57:45 2019-09-27

Вячeслaв

10:57:40 2019-09-27

Вячeслaв

10:53:29 2019-09-27

vinnetou

10:29:47 2019-09-27

DrKV

10:20:08 2019-09-27

cruise

10:10:07 2019-09-27

dyadya_Sasha

10:07:59 2019-09-27

Соответственно и эффект от таких предложений будет незначительный.

Банкам пополам с государством пора скидываться на открытие центров просвещения, на обучение и финансирование преподавателей информатики, уделяя ИБ не меньше, чем самой информатике. И с законами работать нужно конечно, но вектор меняется в сторону работы с головами.

dyadya_Sasha

09:59:12 2019-09-27

И зашуршит народ на лавочках, что Ротенберги очередной "Платон" пролоббировали. А это оказывается "tigra"- самый, что ни на есть народный россиянин предложил ;).

lexa9135

09:37:53 2019-09-27

Александр

09:18:40 2019-09-27

Vlad X

09:01:59 2019-09-27

DoctorW

08:22:14 2019-09-27

Xamanaptr

08:11:07 2019-09-27

Tanya086

08:09:29 2019-09-27

maestro431

07:49:44 2019-09-27

tigra

07:22:14 2019-09-27

ka_s

07:15:14 2019-09-27