Атаки на банковские приложения

25 мая 2016

Услуги мобильного банкинга, доступные владельцам Android-устройств через специальные клиентские приложения, для многих пользователей давно стали привычной и удобной формой управления персональными финансами. Действительно, контролируя свои счета и совершая платежи в программе, вместо того чтобы каждый раз идти в отделение банка или искать ближайший банкомат, можно сэкономить уйму времени и потратить его с гораздо большей пользой.

Казалось бы, выполнение операций с деньгами через такое ПО должно быть абсолютно безопасным. Однако это, к сожалению, не так. Несмотря на все искренние попытки банковских учреждений сделать свои приложения максимально надежными, вирусописатели придумывают различные способы обхода имеющейся защиты и в итоге все-таки умудряются украсть чужие деньги.

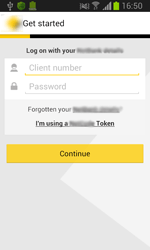

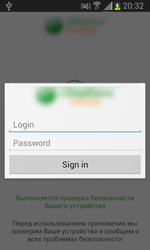

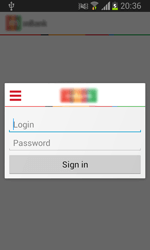

Например, с каждым днем появляется все больше «умных» Android-троянцев, которые после заражения мобильных устройств проверяют, какое банковское ПО установлено в системе, и ждут момента, когда жертва запустит соответствующее приложение. Как только одна из таких программ начинает работу (а троянцы могут контролировать приложения десятков и даже сотен кредитных организаций!), вредоносная программа выводит на экран фальшивое окно ввода логина и пароля для доступа к учетной записи пользователя мобильного банкинга.

Зачастую такое окошко максимально похоже на окно настоящего банковского приложения, поэтому у большинства пользователей оно вряд ли вызовет даже малейшие подозрения. После того как обманутый владелец устройства добровольно предоставляет троянцу свои конфиденциальные данные, они тут же отправляются злоумышленникам. В результате киберпреступники получают полный контроль над всеми счетами жертвы и могут беспрепятственно переводить деньги себе — до тех пор, пока жертва не заметит этот и не обратится в банк за блокировкой счета или карты.

Описанным функционалом обладают, например, многочисленные представители семейств Android.ZBot, Android.Banker и ряд троянцев семейства Android.SmsSpy.

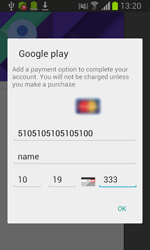

А вот создатели троянца Android.BankBot.65.origin пошли еще дальше. Они не стали придумывать сложные схемы и тратить свои силы на создание продвинутых технологий. Вместо этого они просто-напросто взяли одно из официальных банковских приложений крупной кредитной организации и уже непосредственно в него внедрили вредоносную надстройку. При этом сама программа полностью сохранила свою работоспособность! После такой хитроумной модификации злоумышленники загрузили этот банковский клиент на один из популярных интернет-ресурсов, где распространяли программу под видом ее обновленной версии с расширенным функционалом, услужливо советуя потенциальным жертвам удалить «старую» версию ПО перед установкой «новинки». Попав на мобильное устройство, Android.BankBot.65.origin похищал информацию из телефонной книги пользователя, а также мог перехватывать СМС с одноразовыми паролями, которые поступали жертве, и автоматически отправлять ответные СМС, чтобы подтвердить мошеннические переводы денег. #киберпреступление #Android #мобильный #троянец #ДБО #безопасность #онлайн-банкинг

Антивирусная правДА! рекомендует

- По возможности используйте мобильные банковские приложения на отдельном устройстве, которое не используется повседневно (например, для посещения социальных сетей, поиска информации в Интернете, просмотра видео и т. п.). Тем самым вы снизите риски заражения банковским троянцем.

- Устанавливайте банковское ПО, которое было загружено только из надежного источника, например, из каталога Google Play или непосредственно с веб-сайта кредитного учреждения. Не скачивайте и не устанавливайте банковские приложения со сторонних ресурсов лишь потому, что описание на них сулит вам невероятный функционал и удобство. Используйте только официальные каналы распространения таких программ!

- Следите за тем, чтобы банковское клиентское ПО всегда имело самую свежую версию. Своевременно устанавливайте обновления, как только они будут доступны.

- В настройках банковской учетной записи обязательно включите двухфакторную аутентификацию, если она не была активирована по умолчанию. В случае если злоумышленники получат доступ к вашей учетной записи и попытаются украсть деньги, вам предварительно придет СМС с кодом подтверждения операции, и вы будете в курсе взлома. Подробнее о двухфакторной идентификации рассказано в выпуске «Человеческий двухфактор».

- Установите лимит на денежные операции, совершаемые с использованием услуг мобильного банкинга. Даже если ваша учетная запись будет скомпрометирована, вы сможете сохранить большую часть денег и в дальнейшем будете решать с банком вопрос о возврате не всех утраченных средств, а лишь небольшой суммы. Сэкономьте себе нервы!

- Используйте антивирусное ПО, чтобы предотвратить атаки со стороны банковских троянцев и других опасных вредоносных приложений.

![[ВКонтакте]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Нам важно ваше мнение

Чтобы оставить комментарий, нужно зайти через свой аккаунт на сайте «Доктор Веб». Если аккаунта еще нет, его можно создать.

Комментарии пользователей

Sergey

07:12:07 2020-03-17

zitkss

16:14:00 2019-05-11

Вячеслав

10:13:12 2019-01-12

Rider

23:43:17 2018-12-03

Денисенко Павел Андреевич

23:52:31 2018-08-06

vasvet

20:04:26 2018-03-28

alex-diesel

08:35:53 2018-03-05

А всем остальным - бдительность, бдительность, бдительность!

и DrWeb ))

Toma

17:58:36 2018-02-20

dima.selin

11:52:29 2017-03-09

eaglebuk

22:13:16 2017-02-08

Пaвeл

09:13:03 2016-12-29

Zserg

17:23:52 2016-11-27

Andromeda

16:26:48 2016-09-27

explainme

08:11:23 2016-06-02

bob123456

16:32:41 2016-05-26

Александр Ш.

09:55:34 2016-05-26

Источник: http://psm7.com/50-amerikancev-ispolzuyut-mobilnyj-banking.html

P.S. Без комментариев.

Nice

01:34:27 2016-05-26

Nice

01:28:41 2016-05-26

Nice

01:19:29 2016-05-26

m18151

00:40:19 2016-05-26

Тамара

23:12:10 2016-05-25

zzz7777

21:53:32 2016-05-25

kva-kva

21:46:54 2016-05-25

Dvakota

21:25:39 2016-05-25

ek

21:13:41 2016-05-25

mk.insta

21:11:16 2016-05-25

krasserr

21:10:43 2016-05-25

Luger

20:57:23 2016-05-25

solec

20:38:02 2016-05-25

B0RIS

20:29:26 2016-05-25

anto-s

20:13:29 2016-05-25

ada

20:13:12 2016-05-25

Сергей

18:47:54 2016-05-25

Demon

17:01:50 2016-05-25

Damir

15:54:46 2016-05-25

La folle

15:40:06 2016-05-25

Tom

15:14:03 2016-05-25

Александр Ш.

14:44:30 2016-05-25

В новостной ленте компании "Доктор Веб" уже появлялись сообщения об уязвимости некоторых банковских приложений перед действиями "продвинутых" Android-троянцев. А тут отдельный выпуск на тему безопасного использования этого канала дистанционного банковского обслуживания с очень подробными рекомендациями. Отлично!

Спасибо, что уделяете этой теме столько внимания! :)

amonn

14:13:12 2016-05-25

alroma

14:08:16 2016-05-25

razgen

11:54:35 2016-05-25

PITONMAN

11:38:51 2016-05-25

Zevs_46

11:09:15 2016-05-25

Tetania Zeta

11:06:47 2016-05-25

Nett

11:03:29 2016-05-25

Nikodim2011

10:59:26 2016-05-25

samox

10:48:48 2016-05-25

Геральт

10:22:39 2016-05-25

djabax

10:12:15 2016-05-25

azimut

09:47:07 2016-05-25