Прикинулся флешкой

9 августа 2017

Как правило, если мы видим (или используем) какой-то носитель, то мы думаем исключительно о файлах, на него записанных. Но что есть файл? Это некая область на носителе. А носитель носителю рознь. Скажем, если мы берем в руки жесткий диск компьютера, то, не читая маркировку и не будучи специалистами, мы не можем сказать, сколько «блинов» используется на этом диске, каков метод записи и т.д.

Это приводит к тому, что, если бы мы попытались просто подсоединить носитель с данными к компьютеру – тот бы, скорее всего, ничего не понял. Нужен «переводчик», который данные с носителя сделает понятными для компьютера. Такой «переводчик» позволяет нам не задумываться о различиях в носителях и смело «пихать» новые устройства в подходящие разъемы.

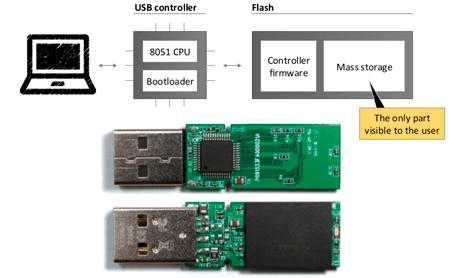

Возьмем, к примеру, флешки. Схема их примерно такова:

Каждое устройство USB имеет чип контроллера и память для прошивки, пользователь всего этого не видит.

https://www.anti-malware.ru/analytics/Threats_Analysis/security-flaws-in-usb

Когда вы вставляете новую флешку в компьютер, тот получает идентификатор типа устройства и запрашивает содержимое прошивки – в частности, драйвер, который позволит без проблем читать и записывать на флешку данные.

То есть, подключив флешку, вы тем самым заставляете операционную систему загрузить с флешки драйвер.

С любой флешки.

Драйвер с совершенно неизвестным ОС функционалом.

Цыганкам о подобном доверии остается лишь мечтать.

Несколько примеров атак.

Благодаря тому, что между собственно флешкой и компьютером сидит «переводчик», флешка может представиться компьютеру кем угодно. Скажем, клавиатурой:

Возможно, вы слышали о RubberDucky или BashBunny, устройствах, которые выглядят как обычные USB-накопители, но на самом деле имитируют предварительно запрограммированные нажатия клавиш при подключении. Такие устройства могут загрузить и запустить бэкдор всего в течение 20 секунд. В качестве таких вот вредоносных устройств может выступать также Android-смартфон.

https://www.anti-malware.ru/analytics/Threats_Analysis/security-flaws-in-usb

Или новой сетевой картой:

PoisonTap способно взломать заблокированный компьютер, выдавая себя за USB-Ethernet-адаптер, который становится приоритетным. Этот тип атаки работает, потому что компьютеры автоматически выполняют запрос DHCP при распознавании новой сетевой карты. Такое вредоносное устройство назначает IP-адрес компьютеру и сообщает ему, что каждый отдельный IP-адрес существует внутри локальной сети. С этого момента, когда зараженный компьютер отправляет пакет на любой IP-адрес, он будет проходить через вредоносное устройство USB-Ethernet, поскольку таков приоритет маршрутизации по локальной сети.

https://www.anti-malware.ru/analytics/Threats_Analysis/security-flaws-in-usb

Иными словами, благодаря особенностям организации ОС вредоносная флешка заставляет компьютер пропускать через себя любой входящий и исходящий трафик. Мечта фишера и шпиона!

#настройки_Dr.Web #безопасность #съемные_устройстваАнтивирусная правДА! рекомендует

- Использовать неизвестные флешки нужно с осторожностью. Вы думаете, что это флешка, в то время как устройство может иметь на этот счет свое мнение.

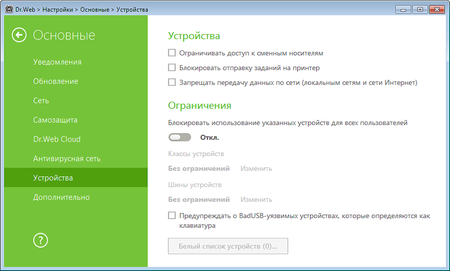

- Dr.Web может блокировать таких притворщиков. Чтобы автоматически блокировать устройства, притворяющиеся клавиатурами, зайдите в настройки антивируса, перейдите в Основные -> Устройства и отметьте пункт Предупреждать о BadUSB-уязвимых устройствах, которые определяются как клавиатура.

![[ВКонтакте]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Нам важно ваше мнение

Чтобы оставить комментарий, нужно зайти через свой аккаунт на сайте «Доктор Веб». Если аккаунта еще нет, его можно создать.

Комментарии пользователей

DarkCat09

14:01:43 2018-10-25

Денисенко Павел Андреевич

17:22:04 2018-07-26

Неуёмный Обыватель

23:43:35 2018-06-28

Lenba

22:10:21 2018-04-07

vasvet

17:18:41 2018-04-05

DrKV

21:30:31 2017-08-16

Родриго

16:58:09 2017-08-13

sapfira

23:02:02 2017-08-09

К...н

22:41:34 2017-08-09

aleks_ku

22:31:41 2017-08-09

Альфа

21:57:36 2017-08-09

В...а

21:53:52 2017-08-09

Marsn77

21:52:20 2017-08-09

vla_va

21:37:13 2017-08-09

ek

21:16:00 2017-08-09

Damir

20:54:50 2017-08-09

НинаК

20:45:10 2017-08-09

Любитель пляжного футбола

20:34:07 2017-08-09

Нет, проверил только что, до сих пор не поправили, просят нажать одну клавишу, а не несколько (на картинке Alt, Shift и буква). Это всё же может ввести в заблуждение, будешь действовать по инструкции, где прямым текстом сказано, что нужно нажать клавишу, а слово "клавиша" употреблено в единственном числе. Вот я и гадал, какую клавишу они зашифровали на картинке. :) Полагаю, что текст нужно скорректировать, уж если я тогда попал впросак, то что тогда говорить о пожилых людях, которые могут с этим столкнуться. Ситуация тогда вышла неприятной: и клаву не оживить, и антивирус не отключить, т.к. он был запаролен.

orw_mikle

20:22:23 2017-08-09

kva-kva

20:18:32 2017-08-09

Любитель пляжного футбола

20:17:19 2017-08-09

Masha

20:10:30 2017-08-09

mk.insta

19:48:47 2017-08-09

marisha-san

19:13:08 2017-08-09

Геральт

18:57:58 2017-08-09

B0RIS

18:48:12 2017-08-09

razgen

18:19:01 2017-08-09

eaglebuk

18:13:04 2017-08-09

razgen

17:55:21 2017-08-09

Nikolas

17:34:06 2017-08-09

Nikolas

17:31:04 2017-08-09

Марина

17:26:01 2017-08-09

Nikolas

17:25:25 2017-08-09

Nikolas

17:22:46 2017-08-09

Шалтай Александр Болтай

16:56:17 2017-08-09

Шалтай Александр Болтай

16:51:34 2017-08-09

Alexander

15:27:50 2017-08-09

Littlefish

13:45:02 2017-08-09

Littlefish

13:39:55 2017-08-09

Littlefish

13:34:58 2017-08-09

Littlefish

13:33:29 2017-08-09

mbox2012

13:18:59 2017-08-09

a13x

13:06:33 2017-08-09

Вячeслaв

13:02:02 2017-08-09

Татьяна

12:38:19 2017-08-09

vinnetou

12:17:34 2017-08-09

marisha-san

11:16:35 2017-08-09

Влад

10:56:09 2017-08-09

dyadya_Sasha

10:17:09 2017-08-09

razgen

10:15:06 2017-08-09