Wanna Cry. Закрыть порты

16 июня 2017

Нашумевший в СМИ и оставивший немало пользователей без данных шифровальщик WannaCry проникает на компьютер только если соблюдены следующие условия:

- Не установлены обновления безопасности. Такое случается, если система автоматического обновления отключена, пользователь отказался от установки обновлений или используется ОС, не поддерживаемая производителем.

- Открыты интересующие злоумышленника сетевые порты. В частности, 445.

- Разрешен сервис SMB v1.

Если хотя бы одно из этих условий не выполнено, троянец не сможет проникнуть на компьютер.

Давайте посмотрим, как закрыть порты.

Определить, какие порты не нужны, в общем случае невозможно. Рассмотрим лишь некоторые, обычно не требующиеся на ПК, не объединенных в сеть.

| Порт | Описание |

|---|---|

| 135 | MSRPC (Microsoft RPC). Порт используется в сетевых приложениях Microsoft. Если ваш почтовый клиент не работает с почтовым сервером Exchange, вполне возможно, он вам не нужен. |

| 137 | NETBIOS-NS (NetBIOS Name Service) |

| 138 | NETBIOS-DGM (NetBIOS Datagram Service) |

| 139 | NETBIOS-SSN (NetBIOS Session Service) |

| 445 | MICROSOFT-DS — используется в Microsoft Windows 2000 и более поздних версиях для прямого TCP/IP-доступа без использования NetBIOS (например, в Active Directory) |

Имеется несколько способов закрыть ненужный порт. Например, от имени администратора можно выполнить в командной строке следующие команды:

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=135 name=″Block_TCP-135″

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=137 name=″Block_TCP-137″

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=138 name=″Block_TCP-138″

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=139 name=″Block_TCP-139″

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=445 name=″Block_TCP-445″Они работают для Windows 10, для Windows 7 необходимо прописать параметр реестра:

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 0 -Force

Вышеописанные действия требуют определенного опыта.

Но у пользователей Dr.Web есть способ проще.

#Dr.Web #Trojan.Encoder #брандмауэр #выкуп #вымогательство #защита_от_потери_данных #шифровальщик #троянецАнтивирусная правДА! рекомендует

Брандмауэр Dr.Web предназначен для защиты от несанкционированного доступа извне и предотвращения утечки важных данных по сети. Этот компонент позволяет контролировать подключение и передачу данных и блокировать подозрительные соединения на уровне пакетов и приложений. В частности, он позволяет и блокировать неиспользуемые порты.

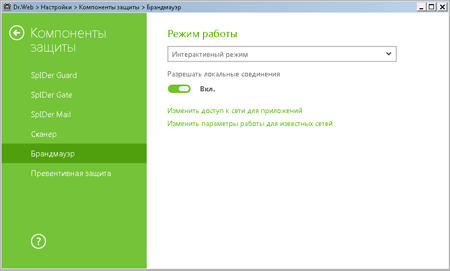

Для настройки параметров работы Брандмауэра щелкните по значку ![]() в системном трее, разблокируйте возможность изменения настроек путем нажатия значка

в системном трее, разблокируйте возможность изменения настроек путем нажатия значка ![]() (он изменит вид на

(он изменит вид на ![]() ) и, нажав на появившийся значок

) и, нажав на появившийся значок ![]() , выберите в меню Компоненты защиты пункт Брандмауэр.

, выберите в меню Компоненты защиты пункт Брандмауэр.

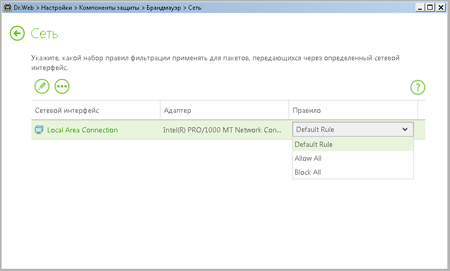

Выбираем пункт Изменить параметры работы для известных сетей и далее используемый интерфейс. Активные интерфейсы будут отображаться в таблице автоматически.

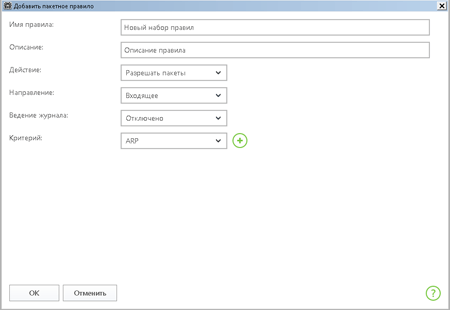

Чтобы создать набор правил для новой программы, нажмите кнопку Создать.

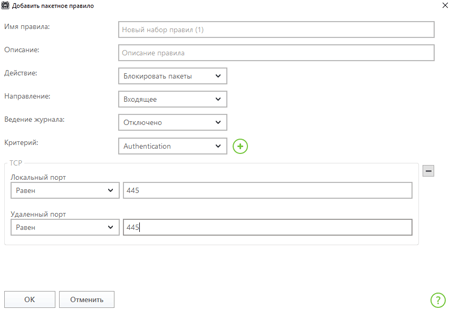

В списке Критерий выбираем TCP и указываем номер порта.

Нажимаем кнопку OK.

Так что антивирусные решения Dr.Web обеспечивают надежную защиту от новейших угроз, в том числе и от WannaCry.

![[ВКонтакте]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Нам важно ваше мнение

Чтобы оставить комментарий, нужно зайти через свой аккаунт на сайте «Доктор Веб». Если аккаунта еще нет, его можно создать.

Комментарии пользователей

Slava90

17:03:53 2020-08-29

Любитель пляжного футбола

22:43:39 2020-06-12

Я тогда сделал так: отредактировал дефолтное правило, внеся в него блокировку вышеназванных портов. Думаю, так должно быть правильно.

Sergey

05:17:43 2020-03-20

Toma

16:12:30 2018-11-16

Денисенко Павел Андреевич

22:51:19 2018-08-05

Неуёмный Обыватель

00:37:36 2018-07-03

alex-diesel

17:46:48 2018-05-26

Короче. знаю что надо с портами что-то сделать, знаю, что это ВАЖНО, но как сделать не знаю. Туповат, пардон ))

vasvet

00:45:44 2018-04-08

luser

10:39:13 2017-09-18

Пaвeл

13:24:06 2017-06-26

Завод Honda Motor остановил работу в результате новой атаки WannaCry

Подробнее: http://www.securitylab.ru/news/486835.php

http://auto.vesti.ru/news/show/news_id/675376/ccl_id/22/

WannaCry заблокировал работу дорожных камер в Австралии

Подробнее: http://www.securitylab.ru/news/486856.php

AntonIT

16:34:29 2017-06-24

TheViKanev

15:56:40 2017-06-20

Вячeслaв

10:30:07 2017-06-19

Людмила

07:12:10 2017-06-19

"Спасибо вам и тому программисту, кто добавил новый функционал. "

Благодарность программисту непременно передам! :)

willybons

16:18:22 2017-06-17

aHBDkNsfML

15:44:37 2017-06-17

Dzmitry_A

12:54:32 2017-06-17

Tav01rus

23:58:50 2017-06-16

razgen

23:42:27 2017-06-16

olgaef

23:42:12 2017-06-16

dyadya_Sasha

23:36:27 2017-06-16

aleks_ku

22:45:14 2017-06-16

Zevs_46

22:39:32 2017-06-16

Nett

22:34:50 2017-06-16

DrKV

22:29:10 2017-06-16

vla_va

22:27:58 2017-06-16

tatmax

22:08:36 2017-06-16

В...а

22:03:01 2017-06-16

Nikodim2011

22:02:03 2017-06-16

Геральт

21:47:48 2017-06-16

НинаК

21:42:19 2017-06-16

Любитель пляжного футбола

21:21:29 2017-06-16

Приношу извинения за тот довольно резкий комментарий, была бы возможность, потом бы заменил в комментарии пару слов на другие да убрал бы одно предложение, и тогда комментарий звучал бы нормально. Просто утром была пара неприятностей (не связанных с Dr.Web), вроде бы потом отошёл от этого, но, как видно, внутренний мир успокоился не до конца (тонкая штука эта психология, бывает, сбиваются настройки) :). Иначе написал бы сообщение в более спокойном стиле, что я обычно и делаю (за исключением спортивной тематики). На холодную голову всё воспринимается по-другому.

ek

21:20:37 2017-06-16

Dvakota

21:10:26 2017-06-16

kva-kva

20:58:33 2017-06-16

eaglebuk

20:53:10 2017-06-16

mamyr

18:27:52 2017-06-16

Владимир

18:26:11 2017-06-16

samos

18:04:38 2017-06-16

kyha4

17:44:37 2017-06-16

mk.insta

17:40:31 2017-06-16

razgen

17:33:20 2017-06-16

Людмила

16:47:46 2017-06-16

на какие только жертвы не приходится идти ради душевной гармонии пользователя Dr.Web:) Протестируйте, пжст, новый функционал удаления комментария — с подсказкой о необратимых последствиях этого опрометчивого поступка:).

Azat

16:35:24 2017-06-16

iAFC

16:10:56 2017-06-16

Любитель пляжного футбола

15:21:04 2017-06-16

Любитель пляжного футбола

15:16:07 2017-06-16

phkrant

15:12:05 2017-06-16

Людмила

14:55:36 2017-06-16

админ, я крайне недоволен - после написания комментария он отправляется на публикацию без запроса на подтверждение, как только нажимаешь кнопку "отправить"!:)

Любитель пляжного футбола

14:14:35 2017-06-16