О «стойкости» оловянных солдатиков

15 августа 2016

Зачастую хакеров от наших данных отделяет всего лишь знание пароля. А узнать его возможно разными способами: его можно похитить с помощью троянской программы, выудить при помощи фишинговой атаки или «подобрать».

Поговорим подробнее о последнем пункте.

Сколько времени потребуется на то, чтобы раскусить достаточно стойкий пароль?

Напомним, что валюта биткойн создается самими пользователями путем специальных вычислений. Сейчас уже малоэффективно «создавать» новые биткойны используя только личное программное обеспечение. Для тех, кто занимается генерацией этой цифровой валюты, предлагаются облачные сервисы и специализированное аппаратное обеспечение (ASIC).

Естественно, такое аппаратное обеспечение «заточено» на вычисления, специфичные для создания биткойнов и использовать его для подбора хэшей паролей (уникального числа, вычисляемого по специальному алгоритму так, чтобы оно не повторяюлось ни для какого иного пароля) - восстановления пароля по известному хешу - не выйдет. Но из чистого интереса - какие сегодня имеются возможности для подбора паролей?

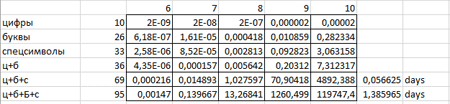

Допустим, вся текущая суммарная мощность устройств, вычисляющих биткойны (847,998,392 GH/s, ~10^15 хэшей в секунду) будет направлена на подбор пароля по его хэшу. В табличке время подбора хэша с 50% шансом на успех указано в секундах.

Пароль, состоящий из случайных символов, букв, заглавных букв и спецсимволов будет взломан с вероятностью 50% за полтора дня. Более простые комбинации будут взломаны за минуты и секунды.

В реальной жизни пользователи задают предсказуемые пароли, и задача взломщика сильно упрощается. Однако для построения модели угроз уже можно иметь ввиду, что 65 бит сложности пароля - это примерно день работы суперсети (для алгоритма вычисления хеша SHA256).

Антивирусная правДА! рекомендует

Хоть пример выше и говорит о том, что для взлома паролей теоретически преград нет, следующие рекомендации остаются актуальными.

- Сложный пароль – это необходимость. В нем должны присутствовать буквы разного регистра + цифры + спецсимволы (например, +).

- Использование различных паролей на различных ресурсах уже не желательное, а обязательное требование.

- Хранение паролей на личных компьютерах или серверах – приятная неожиданность для взломщика.

![[ВКонтакте]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Нам важно ваше мнение

Чтобы оставить комментарий, нужно зайти через свой аккаунт на сайте «Доктор Веб». Если аккаунта еще нет, его можно создать.

Комментарии пользователей

Денисенко Павел Андреевич

14:12:21 2018-08-04

alex-diesel

09:40:14 2018-03-16

Toma

15:57:43 2018-01-26

ka_s

22:09:40 2017-11-24

Неуёмный Обыватель

10:22:04 2017-03-14

Пaвeл

09:22:31 2016-12-23

bob123456

17:32:04 2016-08-23

1milS

20:31:56 2016-08-22

арес

19:11:23 2016-08-16

Andromeda

23:28:23 2016-08-15

Альфа

23:18:17 2016-08-15

tosya

22:45:29 2016-08-15

vla_va

22:43:57 2016-08-15

Voin sveta

22:40:17 2016-08-15

fed0t

22:37:01 2016-08-15

В...а

22:36:08 2016-08-15

НинаК

22:01:48 2016-08-15

m@ri

22:01:21 2016-08-15

DeeAnvil

21:58:03 2016-08-15

ek

21:47:46 2016-08-15

kva-kva

21:33:22 2016-08-15

mk.insta

21:26:23 2016-08-15

solec

21:06:32 2016-08-15

amonn

20:21:43 2016-08-15

B0RIS

19:40:20 2016-08-15

zzv

18:34:58 2016-08-15

Coolander

18:08:33 2016-08-15

2018

17:49:44 2016-08-15

Для мусорных сайтов подойдут и г. пароли.

Статья про то как спецслужбы теоретически типо могут подобрать паролики.

Есть другие более простые способы узнать пароли и спецслужбы с помощью спецлюдей ...

А эти советы для типичных юзеров.

Неуёмный Обыватель

17:27:14 2016-08-15

Volkort

17:09:46 2016-08-15

PROgrammeur

16:43:23 2016-08-15

Dzhetrou

15:30:57 2016-08-15

Б...а

15:21:36 2016-08-15

Luger

14:19:41 2016-08-15

azimut

14:15:02 2016-08-15

SGES

13:50:02 2016-08-15

kvv

13:42:22 2016-08-15

dyadya_Sasha

13:34:14 2016-08-15

kvv

13:34:11 2016-08-15

Как говорится)): Goggle Вам в помощь!))

Что же касается гарантий, то можно сказать лишь: пароль может быть надёжным почти любой с продолжительностью 10+ до тех пор, пока им, точнее Вами)), не заинтересуются.

:)

Dvakota

12:56:54 2016-08-15

AlexeyOloryal

12:40:46 2016-08-15

Zevs_46

12:31:56 2016-08-15

Tetania Zeta

12:27:08 2016-08-15

Влад

12:24:53 2016-08-15

Nett

12:20:53 2016-08-15

marisha-san

11:58:54 2016-08-15

razgen

11:54:16 2016-08-15

DrKV

11:49:26 2016-08-15

Неуёмный Обыватель

10:19:48 2016-08-15

1) Если пароль можно подобрать, то биометрическими параметрами можно просто воспользоваться, приложив их к сканеру. Либо заставив владельца угрозами, либо подойдет даже труп владельца

2) Если обычный пароль сменить проблем никаких нет в случае подозрений на компрометацию, то в случае с тем же отпечатком пальца или сетчатки, согласитесь, непросто сгенерировать новую сетчатку ли отпечаток

kama35

10:19:10 2016-08-15