Сайт как слабое звено

14 июля 2016

Загрузка вредоносных файлов с сайтов – один из основных путей заражения компьютеров и устройств, наряду с инфицированием через сменные устройства или через электронную почту.

Внимание! Для заражения компьютера или устройства зачастую достаточно лишь посетить некий сайт – т. е. даже не нужно загружать вредоносные файлы вручную, поддавшись на уловки злоумышленников!

Не будем в этом выпуске говорить о специально созданных мошеннических сайтах, на которые можно попасть случайно, — в результате клика по баннеру, подмены отображаемой страницы в браузере или иными путями, используемыми мошенниками. Поговорим о том, как вредоносные файлы попадают на обычные легитимные сайты.

Чтобы начать распространять вредоносные программы с сайта, злоумышленникам сначала надо получить доступ к управлению им.

После чего производится заражение конкретной страницы, всех страниц одного или нескольких сайтов, администрируемых при помощи полученного аккаунта. Существуют черви, написанные под популярные системы управления контентом, есть вредоносные программы, которые просто обходят все страницы на диске и добавляют к ним JS-код. При этом цели злоумышленников могут быть самые разные. Так, кроме размещения вредоносных файлов злоумышленники могут изменить конфигурационные файлы сервера таким образом, чтобы в определенных условиях перенаправлять посетителя на вредоносный ресурс, который, в свою очередь, может выполнять необходимые злоумышленникам действия.

Как чаще всего злоумышленники получают доступ к сайту?

Через те же уязвимости. Да, и сайты тоже уязвимы! Причем «дыры» в безопасности есть у большинства сайтов, с которыми мы работаем.

- Свыше 60% веб-сервисов или API для мобильных приложений содержат по крайней мере одну опасную уязвимость, позволяющую скомпрометировать базу данных;

- 35% уязвимых к XSS-атакам сайтов также уязвимы к SQL-инъекциям и XXE-атакам;

- 23% сайтов содержат уязвимость POODLE и только 0,43% — Heartbleed;

- в 5 раз участились случаи эксплуатации опасных уязвимостей (например, позволяющих осуществить SQL-инъекцию) в ходе атак RansomWeb;

- 79,9% веб-серверов имеют неправильно сконфигурированные или небезопасные заголовки http;

- актуальные обновления и исправления установлены только на 27,8% веб-серверов.

Отчет High-Tech Bridge releases web security trends of the first half of 2016

https://www.htbridge.com/news/web-security-trends-of-the-first-half-of-2016.html

За что «ответственны» эти уязвимости и чем они угрожают на практике посетителям сайтов?

- Наличие уязвимости типа SQL injection позволяет злоумышленнику выбрать из базы данных сайта данные, доступ к которым не предусмотрен разработчиком (что позволит, например, войти в административный интерфейс, не зная пароль) или подменить данные в БД (например, удалить какую-либо таблицу или заменить тексты).

- Code injection позволяет внедрить исполняемый код на основе данных, введенных пользователем.

- CSRF (Cross-Site Request Forgery, также XSRF) – опаснейшая атака, когда злоумышленник пытается вынудить браузер создать запрос к целевому серверу втайне от самой жертвы. Это приводит к тому, что хакер может выполнить на неподготовленном сайте массу различных действий от имени других, зарегистрированных посетителей.

- ХSS, или «Межсайтовое выполнение сценария» позволяет злоумышленнику внедрить код на html или JavaScript из-за недоработанной проверки вводимых данных. В частности это позволяет изменить внешний вид сайта и его поведение на стороне пользователя. Напомним, что уже существуют вредоносные файлы, написанные исключительно на JavaScript.

Ну и классика жанра, позволяющая преступникам пролезть на сайт, — нестойкие и нечасто обновляемые пароли.

Еще одна проблема, связанная с доступом к сайтам, - возможность перехвата паролей во время их передачи по незащищенным каналам связи.

Доступ к сайту также может быть получен в результате ошибок в конфигурации сервера или DDoS-атаки.

#уязвимость #сайт #парольАнтивирусная правДА! рекомендует

Если вы владелец сайта:

- Для доступа к содержимому сайтов и управлению им используйте сложные пароли.

- Не применяйте одинаковые пароли для различных сервисов и сайтов, периодически меняйте их – старые пароли могут быть скомпрометированы в ходе утечки, но вы можете пока не знать этого.

- Доступ к содержимому сайтов и управление им осуществляйте по защищенному каналу, особенно если доступ производится по беспроводным сетям.

- Если вы получили пароли от кого-либо (например, от веб-студии), смените их сразу.

- Доступ к управлению сайтом может быть ограничен несколькими адресами – в этом случае злоумышленник просто не сможет войти на сайт. Исключения (работа из дома, в командировке и т. п.) должны быть именно исключениями и для них следует указывать период, время суток, адреса и имя пользователя, имеющего право работать с сайтом. Также для ограничения доступа к сайту можно использовать «капчу» или двойную авторизацию.

- Устанавливайте обновления для используемого ПО.

- Защищайте компьютер, с которого вы управляете сайтом, антивирусом.

- Периодически проверяйте антивирусом файлы сайта.

- При администрировании сервера помимо обычных паролей к ресурсу используйте авторизацию по секретным ключам - токенам.

Если вы обычный пользователь:

- Не переходите по ссылкам, полученным от третьих лиц. Банально, но это работает!

- По окончании работы с конкретным сайтом выйдите из своего аккаунта. Открытая сессия позволит злоумышленнику получить доступ к сайту даже не пользуясь уязвимостями.

- Используйте отдельный браузер или «приватные или анонимные режимы» для работы с важными сайтами (в идеале следует использовать по одному браузеру на каждый сайт, а еще лучше – отдельный компьютер).

- Помните, что подавляющее большинство сайтов, которые вы посещаете, имеет уязвимости. Сайт, который вчера был безопасен, сегодня может предоставлять угрозу для всех посетителей.

Если вы обнаружили зараженный сайт, сообщите об этом его администратору и производителям средств безопасности:

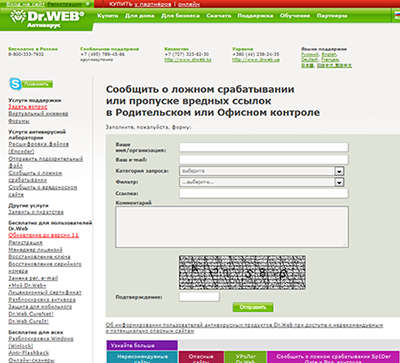

https://support.drweb.ru/new/urlfilter/?lng=ru

Выберите категорию запроса и укажите иные данные. Если необходимо, опишите ситуацию: как вы узнали о вредоносном поведении сайта.

Спасибо за помощь в борьбе с мошенниками!

![[ВКонтакте]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Нам важно ваше мнение

Чтобы оставить комментарий, нужно зайти через свой аккаунт на сайте «Доктор Веб». Если аккаунта еще нет, его можно создать.

Комментарии пользователей

Toma

14:51:31 2018-12-17

Денисенко Павел Андреевич

22:21:08 2018-08-05

vasvet

01:18:31 2018-04-11

alex-diesel

18:53:43 2018-03-13

А что надо что ли каждый файл отдельно, по одному проверять онлайн-сканером? Или как?

alex-diesel

18:41:25 2018-03-13

Шалтай Александр Болтай

17:16:12 2017-03-05

eaglebuk

22:52:18 2017-02-11

bob123456

18:14:11 2016-07-25

tigra

07:01:33 2016-07-21

Sermut

20:04:19 2016-07-18

Тамара

17:27:18 2016-07-17

Dzhetrou

14:48:17 2016-07-16

sania2186

12:42:18 2016-07-15

Kanyon

10:55:12 2016-07-15

solec

23:21:07 2016-07-14

Luger

22:47:30 2016-07-14

tosya

22:43:09 2016-07-14

DrKV

22:38:38 2016-07-14

DrKV

22:37:58 2016-07-14

aleks_ku

21:54:58 2016-07-14

В...а

21:38:51 2016-07-14

ek

21:28:52 2016-07-14

Dvakota

21:18:24 2016-07-14

Диман

20:36:54 2016-07-14

Неуёмный Обыватель

20:31:44 2016-07-14

kva-kva

20:31:34 2016-07-14

JohnLee

20:13:59 2016-07-14

Неуёмный Обыватель

20:10:31 2016-07-14

Практически ежедневно получаю как минимум 1 письмо с сообщением о поступлении в какой-либо из кошельков,либо на карту нехилых сумм ;) Ну и естественно со ссылкой для подтверждения перевода )) Думаю, постоянно находятся верящие в чудо и таки входят в свои кошельки :)

mk.insta

20:01:02 2016-07-14

samox

19:30:54 2016-07-14

a13x

16:51:55 2016-07-14

А нам бы как раз собственный фильм снять именно про хакеров-преступников. Раскрыть сущность кибер преступников, а не романтичный образ Робин Гуда создавать. И на защиту детей в информационном пространстве обратили бы внимание.

Как в древности: в Китае и ещё там у парочки народов дракону поклоняются, чтут, а на Руси дракон - это символ зла, Георгий победоносец изображен убивающим дракона.

Так и теперь: во всех странах - романтичные образы хакеров, а у нас борьба с кибер преступностью, борьба на стороне добра :)

Deniskaponchik

16:14:05 2016-07-14

Damir

15:54:49 2016-07-14

Andromeda

14:40:17 2016-07-14

Неуёмный Обыватель

14:25:39 2016-07-14

Zevs_46

14:06:49 2016-07-14

Вячeслaв

14:04:21 2016-07-14

- мужчина в возрасте от 15 до 45 лет, имеющий многолетний опыт работы на компьютере, либо почти не обладающий таким опытом;

- в прошлом к уголовной ответственности не привлекался;

- является яркой, мыслящей личностью, способной принимать ответственные решения;

- хороший, добросовестный работник, по характеру нетерпимый к насмешкам и к потере своего социального статуса в рамках группы окружающих его людей;

- любит уединенную работу, приходит на службу первым и уходит последним. Часто задерживается на работе после окончания рабочего дня;

- очень редко использует отпуска и отгулы.

Вот так лопаются мифы. Это обобщенный портрет отечественного злонамеренного хакера, созданный на основе уголовного преследования такого рода личностей

Вячeслaв

13:50:48 2016-07-14

Аналогичная ситуация и в не-ИТ мире. Скажем домушники - зло? Да, но наберите в поисковике "вскрываем замки при наличии документов". И хакер и взломщик замков - нужные профессии. Вопрос дорожки, которую они выбрали

Tetania Zeta

13:49:04 2016-07-14

razgen

13:42:32 2016-07-14

Вячeслaв

13:39:24 2016-07-14

Nett

13:17:56 2016-07-14

Nikodim2011

13:14:02 2016-07-14

dyadya_Sasha

12:56:37 2016-07-14

По-моему "Лучше меньше , да лучше". А если "Лучше больше, не знаю каких" то безопасности не прибавится.

dyadya_Sasha

12:48:39 2016-07-14

Интересна добавка "на преступный мир". В выпусках Аправды хакеры всегда плохие, это всегда зло. Старый спор: может ли хакер работать на мир другой и работая на не преступный мир (например борясь с этим миром) остается ли хакер хакером.

dyadya_Sasha

12:37:38 2016-07-14

udginvr

11:42:00 2016-07-14

P.S. К слову говоря, владельцам сайтов стоит иметь в виду, что антивирус в данном случае панацеей не является. Дело в том, что вредоносный код обычно находится на сервере злоумышленников, а заражение сайта состоит в том, чтобы поместить на страницы этого сайта код, который "скажет" браузеру посетителя сайта обратиться к серверу злоумышленников, со всеми вытекающими. Сам же код вредоносным не является, поэтому антивирусу нет резона на него "ругаться".

Вячeслaв

11:16:44 2016-07-14

Ну вот хочется иногда помечтать и сразу находятся скептики ;-)

Вячeслaв

11:09:23 2016-07-14

Вячeслaв

11:05:31 2016-07-14