Я на это не подписывался!

6 июля 2016

Вчера только положил на телефон 100 рублей - и уже ноль! Возможно, и вам знакома такая ситуация. К сожалению, большинство из нас обходится лишь констатацией того факта, что деньги утекают, и не задумывается о том, что раз это происходит – значит, это кому-то нужно.

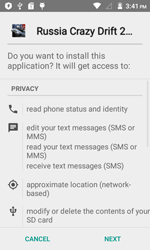

Android.MKcap.1.origin использовался злоумышленниками для автоматической подписки на различные платные сервисы. Android.MKcap.1.origin получал с управляющего сервера определенную ссылку на страницу сайта с премиум-контентом, после чего копировал оттуда проверочное изображение CAPTCHA и загружал его на веб-портал популярного сервиса по распознаванию подобных кодов подтверждения. Как только содержимое изображения расшифровывалось, троянец автоматически передавал полученный результат на исходный веб-сайт с платным сервисом, чтобы завершить регистрацию. При этом в случае если при подписке на услугу сервис высылал дополнительные СМС-сообщения с кодами подтверждений, Android.MKcap.1.origin также автоматически обрабатывал их и передавал сайту необходимые коды.

«Установив нашу вредоносную программу, вы можете стать подписчиком очень популярных (в определенных кругах) сервисов – не приложив для этого ни малейшего усилия», - чем не слоган для рекламной кампании?

Распознавание CAPTCHA, автоматическая обработка СМС-сообщений – процесс подписок может быть поставлен на поток и ограничиваться лишь алчностью злоумышленников.

Trojan.Ormes.186 предположительно имеет возможность эмуляции щелчка мышью на различных элементах веб-страниц с целью подтверждения подписок для абонентов мобильных операторов «Мегафон» и «Билайн». Кроме того, при открытии в окне браузера сайтов «Яндекс», Youtube, а также социальных сетей «ВКонтакте», «Одноклассники» и Facebook Trojan.Ormes.186 загружает с удаленного сайта и выполняет соответствующий сценарий, который через цепочку редиректов перенаправляет жертву на сайты различных файлообменных систем, использующих для монетизации платные подписки.

Среди других возможностей Trojan.Ormes.186 следует отметить функцию автоматического входа на сайты онлайн-казино, список которых также имеется в теле вредоносной программы.

Если сайт содержит предложение об установке приложения для социальных сетей, троянец выполняет автоматическое перенаправление пользователя на страницу такого приложения. Отслеживая открытие подобных страниц, Trojan.Ormes.186 эмулирует щелчок мышью по ссылке, разрешающей установку, — в результате приложение инсталлируется фактически без участия пользователя.

http://news.drweb.com/show/?c=5&i=9533&lng=ru

А еще Trojan.Ormes.186 показывает рекламу и самостоятельно «лайкает» интересные сайты!

В страницы Facebook эта вредоносная программа внедряет скрытый элемент iframe (с целью установки внутренних переменных, необходимых для работы троянца), благодаря чему Trojan.Ormes.186 может автоматически устанавливать отметку Like («Мне нравится») ряду веб-сайтов из специального списка.

Антивирусная правДА! рекомендует

Не только к счастью, но и к сожалению стремление разработчиков к удобству использования их сервисов приводит к автоматизации многих действий, которые ранее возлагались на человека. И этим успешно пользуются злоумышленники! Если у вас возникли подозрения в несанкционированном списании денежных средств:

- Зайдите в личный кабинет на сайте своего мобильного оператора и запросите статистику за последние несколько месяцев.

- Позвоните в поддержку своего оператора и узнайте, на какие платные услуги контент-провайдеров вы подписаны (с каких номеров) и начиная с какой даты. Если эти услуги были подключены без вашего согласия и лично вы не подтверждали их подключение, а никакие СМС с запросами вам не приходили — объясните это оператору. Если вам скажут, что вы подтвердили свое участие, попросите выгрузку из биллинга сотового оператора, где будут указаны все случаи подобных входящих СМС.

- Регулярно просматривайте детализированный отчет о списаниях средств – это позволит своевременно выявить подписку на услуги, на которые вы не давали согласие.

- Постарайтесь найти информацию о контент-провайдере, партнером которого являются мошенники, на сайт которых вы подписаны. Для этого можно воспользоваться формами поиска, например, на сайте МТС. Достаточно ввести короткий номер, информация о котором вам нужна.

- Узнать об активированных подписках и отключить ненужные можно:

- для номеров «Мегафон»: наберите *505# (можно отключить все подписки, кроме сервисов «Мегафон»);

- для номеров МТС: наберите *152*2# (можно отключить все подписки, кроме сервисов МТС);

- для номеров Билайн: раздел «услуги» - «управление подписками» в личном кабинете «Билайн».

![[ВКонтакте]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

Нам важно ваше мнение

Чтобы оставить комментарий, нужно зайти через свой аккаунт на сайте «Доктор Веб». Если аккаунта еще нет, его можно создать.

Комментарии пользователей

Sergey

06:57:36 2020-03-18

Rider

17:21:41 2018-12-10

Toma

17:11:46 2018-11-15

Денисенко Павел Андреевич

18:13:27 2018-07-26

vasvet

14:07:40 2018-04-07

alex-diesel

13:11:36 2018-03-10

ЗЫ совершенно согласен с ka_s

ka_s

10:58:09 2017-08-12

Шалтай Александр Болтай

19:02:18 2017-02-15

2018

18:46:36 2016-07-29

tigra

07:35:39 2016-07-21

Людмила

16:39:25 2016-07-19

bob123456

17:34:05 2016-07-07

bob123456

17:24:18 2016-07-07

djabax

16:39:17 2016-07-07

В...а

22:34:56 2016-07-06

kva-kva

22:04:44 2016-07-06

mk.insta

21:59:55 2016-07-06

Alex_1774

21:19:03 2016-07-06

Роза

21:15:41 2016-07-06

dyadya_Sasha

20:53:02 2016-07-06

Dvakota

20:42:13 2016-07-06

Argentum

20:17:48 2016-07-06

zsergey

19:29:24 2016-07-06

stavkafon

19:11:57 2016-07-06

Альфа

18:58:53 2016-07-06

Zevs_46

16:42:06 2016-07-06

Nett

16:38:41 2016-07-06

Nikodim2011

16:33:44 2016-07-06

Demon

16:27:16 2016-07-06

razgen

16:22:17 2016-07-06

Luger

16:01:25 2016-07-06

Б...а

15:58:44 2016-07-06

Azat

14:24:29 2016-07-06

ada

14:21:41 2016-07-06

krasserr

14:19:24 2016-07-06

tosya

14:15:25 2016-07-06

vaki

14:08:13 2016-07-06

Zulfat

14:06:54 2016-07-06

Damir

14:02:08 2016-07-06

azimut

13:59:41 2016-07-06

amonn

13:42:57 2016-07-06

a13x

13:20:48 2016-07-06

Tom

12:11:31 2016-07-06

sania2186

11:31:45 2016-07-06

Геральт

11:31:17 2016-07-06

znamy

11:23:25 2016-07-06

GREII

10:46:24 2016-07-06

A1037

10:10:47 2016-07-06

Ж...ч

10:04:35 2016-07-06

Coolander

09:17:41 2016-07-06